[1강] 네트워크 보안 역사 (paros를 이용한 파라미터변조)

| 보안의 역사 | 컴퓨터의 발전 -> 해커의 시작(1980s) : 케빈 미트닉, 로버트 모리스, 클리포드 스톨 등 * 해킹이란? => 기술의 허점을 악용 + a => 법 제도의 허점을 악용 |

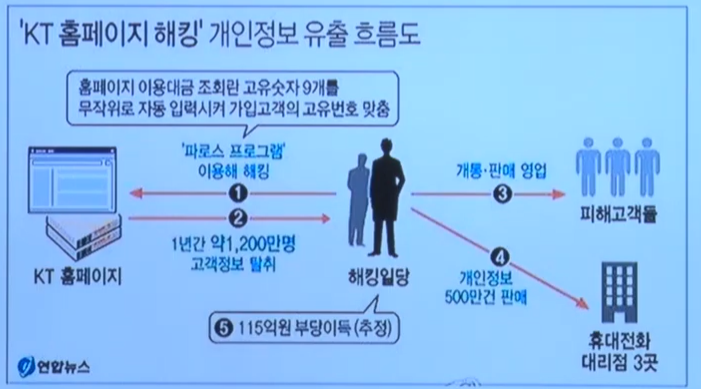

| 해킹 사례 | Paros를 이용한 파라메터 변조 아이핀 본인인증 무력화 통해 해킹 |

| 보안의 시작 |

|

[2강] 네트워크 보안 방법론(패턴매칭, 이상징후 분석)

| 네트워크 보안 비중 |  백신을 제외하고 방화벽, VPN, WAF 등 네트워크 보안을 많이 사용한다.  미국 역시 네트워크를 활용한 보안을 하고 있다

|

| 방화벽 |  IP와 PORT를 가지고 동작한다.  웹서비스가 대중화가 되면서 대부분의 해킹은 웹을 향해서 발전하게 되었다. |

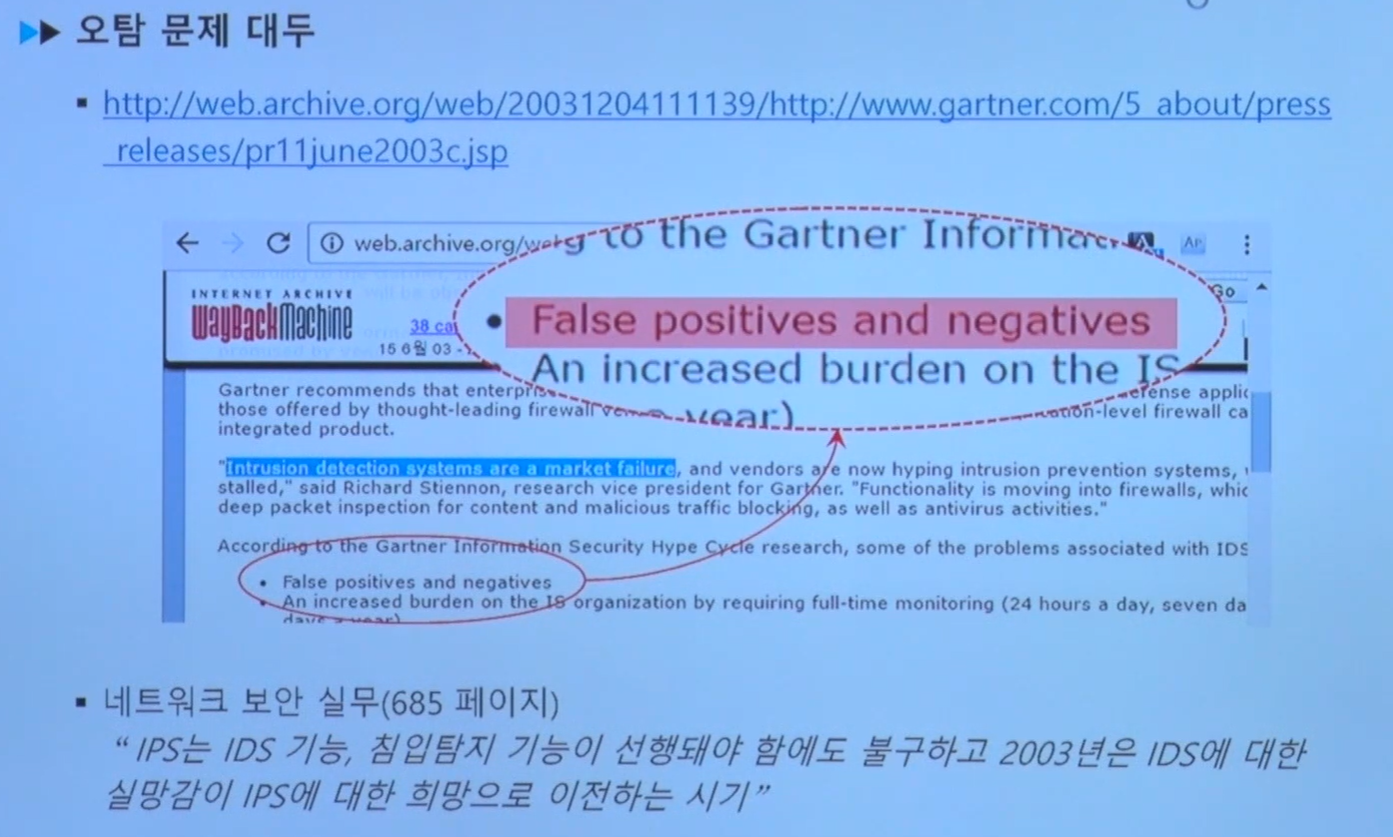

| IDS의 등장 (Intrusion Detection System) |

이전의 방화벽이 봉투만 가지고 했다면, IDS는 편지 속 내용(DATA)를 검사한다는 개념! - EX) 도청 : 적군의 기밀 문서를 살펴보면 상대적 우위를 점할 수 있다. |

| 패턴매칭 |

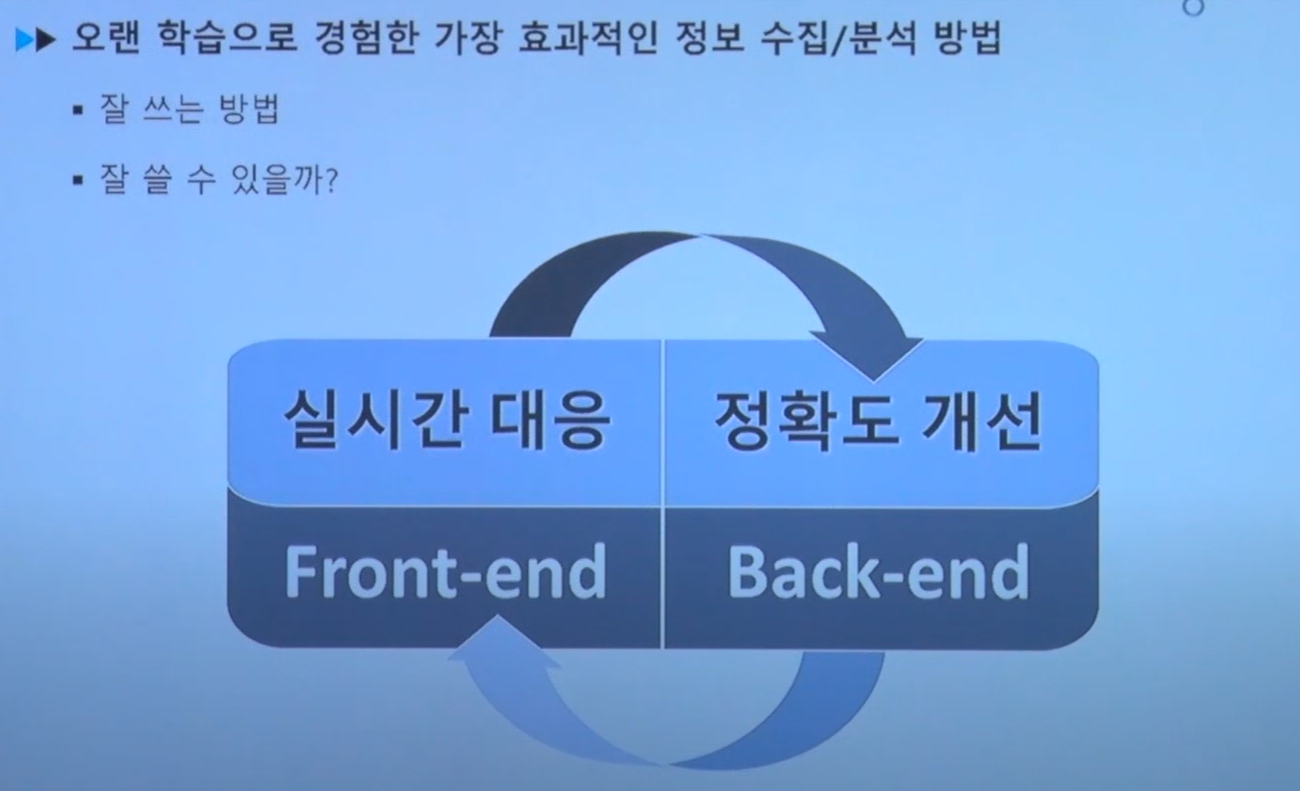

오랜 학습으로 경험한 가장 효과적인 정보 수집/분석 방법 특징 > 주고 받는 패턴으로 상호관계 파악 가능 * 침입탐지 모델  오용행위 분석이 패턴매칭을 말한다  따라서 대부분의 보안 장식은 패턴매칭을 기반으로 한다(아래 참고)  * 패턴매칭의 단점  양치기 소년 -> 공격이라고 알람을 하지만 실제로는 공격이 아닌 경우 有  ============================================================  트래픽 = 문자 = 그래서 혼용될 수 있다.  그러나 해당 문제는 아직 해결이 잘 안되고 있다.  버라이즌의 데이터 침해 사고 보고서에 따르면 다른 로그가 너무 많아서 실제 로그를 더 빨리 발견했으면 해결되었을 사고가 전체의 90%에 달한다.

실시간 대응과 rule의 정확도 개선이 바로 바로 적용되면 좋아진다 |

| 이상징후 분석 |

빅데이터가 유행하면서 더 많이 보게 되었다. 위 사진은 정규표현식에 등장하는 단어들을 시각화한 것이다.  이는 평상시에 관련된 행동을 다 기록해야한다는 것이 필요하다는 것이다.  이상징후 분석 = 통계 = 빅데이터를 분석한다  이러한 통계 분석이 성공하려면  보안분야에서도 정확한 숫자를 세어야 한다.  => 발표 자료 보면 카카오는 이런 식으로 빅데이터 분석을 하고 있당! |

결론적으로 패턴매칭과 이상징후를 네트워크 보안에 사용하는데, 여기서 이상징후가 그전에는 잘 안되었다.

그러나 빅데이터 발전에 따라 이상징후가 더 발전하고 있는 중이라고 했는데, 기왕 빅데이터를 배웠으니 이러한 부분을 활용하여 이상징후를 좀 더 공부해봐야겠다.

'개발 > 보안' 카테고리의 다른 글

| [개인정보보호 포털] (신)개인정보보호법 이해하기 (2강) (1) | 2020.12.29 |

|---|---|

| [개인정보보호 포털] (신)개인정보보호법 이해하기 (1강) (9) | 2020.12.29 |

| [T academy]데이터 분석 관점에서의 네트워크 보안 (엘라스틱 서치) (0) | 2020.12.29 |

| [T academy]데이터 분석 관점에서의 네트워크 보안 (Snort) (0) | 2020.12.29 |

| [개인정보보호 포털] 일반인 개인정보보호 온라인 교육 (1) | 2020.12.28 |